قامت شركة الأمان AVG ، المعروفة بمنتجاتها الأمنية المجانية والتجارية التي تقدم مجموعة واسعة من الضمانات والخدمات المتعلقة بالأمان ، بتعرض ملايين مستخدمي Chrome للخطر مؤخرًا عن طريق كسر أمان Chrome بطريقة أساسية في أحد ملحقاتها على الويب المتصفح.

تستخدم AVG ، مثل العديد من شركات الأمان الأخرى التي تقدم منتجات مجانية ، استراتيجيات تسييل مختلفة لكسب إيرادات من عروضها المجانية.

يتمثل جزء من المعادلة في جعل العملاء يقومون بالترقية إلى الإصدارات المدفوعة من AVG ولفترة من الوقت ، كانت هذه هي الطريقة الوحيدة التي عملت بها الأمور لشركات مثل AVG.

تعمل النسخة المجانية بشكل جيد من تلقاء نفسها ولكن يتم استخدامها للإعلان عن النسخة المدفوعة التي تقدم ميزات متقدمة مثل مكافحة البريد العشوائي أو جدار حماية محسّن فوق ذلك.

بدأت شركات الأمان في إضافة تدفقات إيرادات أخرى إلى عروضها المجانية ، وكان من بين أكثرها بروزًا في الآونة الأخيرة إنشاء ملحقات المستعرضات ومعالج محرك البحث الافتراضي للمتصفح والصفحة الرئيسية وصفحة علامة تبويب جديدة تتوافق معها .

يحصل العملاء الذين يقومون بتثبيت برنامج AVG على أجهزة الكمبيوتر الخاصة بهم على مطالبة في النهاية بحماية متصفحاتهم. يؤدي النقر فوق "موافق" في الواجهة إلى تثبيت AVG Web TuneUp في متصفحات متوافقة مع الحد الأدنى من تفاعل المستخدم.

يشتمل الامتداد على أكثر من 8 ملايين مستخدم وفقًا لمتصفح Chrome Web Store (وفقًا لإحصاءات Google الخاصة بحوالي تسعة ملايين).

يؤدي القيام بذلك إلى تغيير الصفحة الرئيسية وصفحة علامة تبويب جديدة وموفر البحث الافتراضي في متصفح الويب Chrome و Firefox إذا كان مثبتًا على النظام.

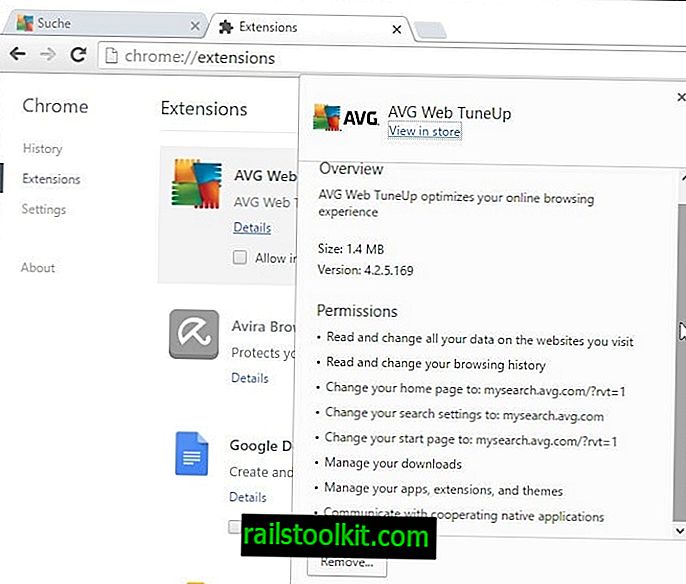

تطلب الإضافة التي تم تثبيتها ثمانية أذونات بما في ذلك إذن "قراءة وتغيير جميع البيانات على جميع مواقع الويب" ، و "إدارة التنزيلات" ، و "التواصل مع التطبيقات الأصلية المتعاونة" ، و "إدارة التطبيقات والإضافات والسمات" ، وتغيير الصفحة الرئيسية ، إعدادات البحث وبدء الصفحة إلى صفحة بحث AVG مخصصة.

يلاحظ Chrome التغييرات وسيطالب المستخدمين الذين يعرضون استعادة الإعدادات بقيمهم السابقة إذا كانت التغييرات التي أجراها الملحق غير مقصودة.

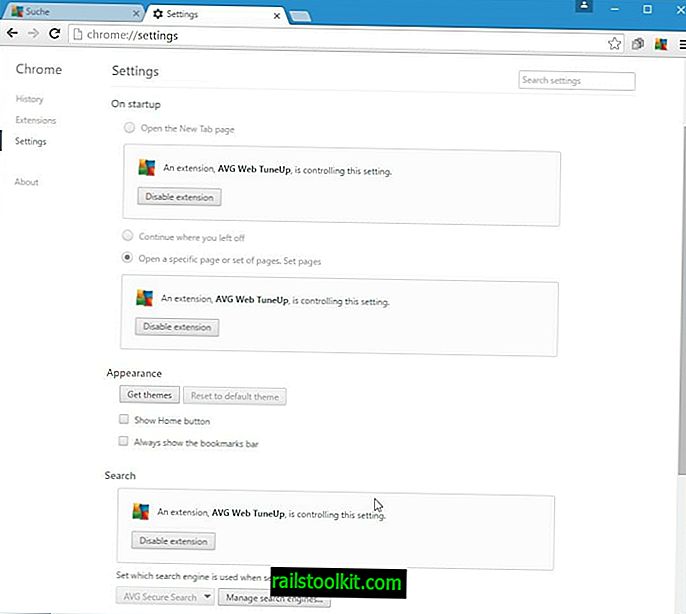

هناك عدد قليل من المشكلات التي تنشأ من تثبيت الامتداد ، على سبيل المثال أنه يغير إعداد بدء التشغيل إلى "فتح صفحة محددة" متجاهلاً اختيار المستخدمين (على سبيل المثال متابعة الجلسة الأخيرة).

إذا لم يكن ذلك سيئًا بما يكفي ، فمن الصعب جدًا تعديل الإعدادات التي تم تغييرها دون تعطيل الإضافة. إذا قمت بفحص إعدادات Chrome بعد تثبيت وتفعيل AVG Web TuneUp ، فستلاحظ أنه لا يمكنك تعديل الصفحة الرئيسية أو بدء تشغيل المعلمات أو موفري البحث بعد الآن.

السبب الرئيسي وراء إجراء هذه التغييرات هو المال وليس أمان المستخدم. يربح AVG عندما يقوم المستخدمون بالبحث والنقر على الإعلانات على محرك البحث المخصص الذي أنشأوه.

إذا أضفت إلى ذلك أن الشركة أعلنت مؤخرًا في تحديث لسياسة الخصوصية عن أنها ستجمع وتبيع - لا يمكن التعرف عليها - بيانات المستخدم إلى أطراف ثالثة ، ينتهي بك الأمر بمنتج مخيف من تلقاء نفسها.

قضية أمنية

قدم أحد موظفي Google تقريرًا عن الأخطاء في 15 ديسمبر يوضح أن AVG Web TuneUp يعطل أمان الويب لتسعة ملايين مستخدم من Chrome. في رسالة إلى AVG كتب:

نعتذر عن النغمة القاسية ، لكنني لست سعيدًا جدًا بشأن تثبيت هذه المهملات لمستخدمي Chrome. تم تمديد الامتداد بشكل سيئ جدًا لدرجة أنني لست متأكدًا مما إذا كان ينبغي علي الإبلاغ عن ذلك على أنه نقطة ضعف ، أو أطلب من فريق إساءة استخدام الإضافة التحقيق في ما إذا كان هذا ملفًا شخصيًا أم لا.

ومع ذلك ، فإن ما يقلقني هو أن برنامج الأمان الخاص بك يعمل على تعطيل أمان الويب لـ 9 ملايين مستخدم من Chrome ، على ما يبدو بحيث يمكنك اختطاف إعدادات البحث وصفحة علامة التبويب الجديدة.

هناك العديد من الهجمات الواضحة المحتملة ، على سبيل المثال ، إليك xss العالمي التافه في واجهة برمجة التطبيقات "التنقل" التي يمكن أن تسمح لأي موقع ويب بتنفيذ البرنامج النصي في سياق أي مجال آخر. على سبيل المثال ، يمكن لـ attacker.com قراءة البريد الإلكتروني من mail.google.com ، أو corp.avg.com ، أو أي شيء آخر.

من الناحية الأساسية ، تعرض AVG مستخدمي Chrome للخطر من خلال امتداده الذي من المفترض أن يجعل تصفح الويب أكثر أمانًا لمستخدمي Chrome.

ردت AVG بإصلاح بعد عدة أيام ولكن تم رفضه لأنه لم يحل المشكلة تمامًا. حاولت الشركة الحد من التعرض من خلال قبول الطلبات فقط إذا كان الأصل يطابق avg.com.

كانت مشكلة الإصلاح هي التحقق من AVG فقط إذا تم تضمين avg.com في الأصل الذي يمكن للمهاجمين استغلاله باستخدام نطاقات فرعية تتضمن السلسلة ، على سبيل المثال avg.com.www.example.com.

أوضح رد Google أنه كان هناك المزيد من المخاطر.

لا يتطلب الرمز المقترح أصلًا آمنًا ، مما يعني أنه يسمح بروتوكولات // أو // عند التحقق من اسم المضيف. لهذا السبب ، يمكن لرجل الشبكة في الوسط إعادة توجيه المستخدم إلى // atack.avg.com ، وتوفير javascript الذي يفتح علامة تبويب لمصدر https آمن ، ثم يقوم بإدخال رمز فيه. وهذا يعني أن الرجل في الوسط يمكنه مهاجمة مواقع https الآمنة مثل GMail ، والخدمات المصرفية ، وما إلى ذلك.

لكي تكون واضحًا تمامًا: هذا يعني أن مستخدمي AVG قد قاموا بتعطيل طبقة المقابس الآمنة.

قبلت Google محاولة التحديث الثانية لـ AVG في 21 كانون الأول (ديسمبر) ، لكن Google عطلت عمليات التثبيت المضمّنة في الوقت الحالي حيث تم التحقيق في انتهاكات السياسة المحتملة.

الكلمات الختامية

تعرض AVG ملايين مستخدمي Chrome للخطر ، وفشل في تقديم تصحيح مناسب في المرة الأولى التي لم تحل المشكلة. هذا يمثل مشكلة كبيرة لشركة تحاول حماية المستخدمين من التهديدات على الإنترنت وعلى المستوى المحلي.

سيكون من المثير للاهتمام معرفة مدى فائدة أو عدم تثبيت كل ملحقات برامج الحماية هذه إلى جانب برنامج مكافحة الفيروسات. لن أتفاجأ إذا عادت النتائج إلى أنها تضر أكثر مما توفر للمستخدمين.

أنت الآن : ما حل مكافحة الفيروسات الذي تستخدمه؟